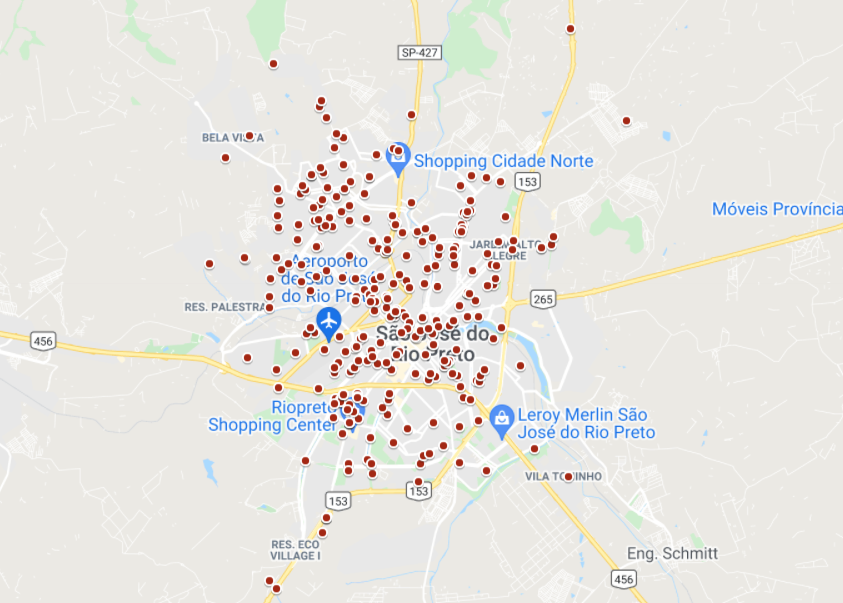

Saiba onde seu veículo corre perigo nas ruas de Rio Preto

Mesmo com a pandemia a bandidagem não dá trégua, de janeiro a junho de 2021 foram aproximadamente 600 furtos de veículos em São José do Rio Preto, entre motos, carros, caminhões e pick ups. Com dados oficiais da Secretaria de Segurança Pública do Estado de São Paulo, nosso especialista em inteligência de dados Fabiano Adelino,…

Leia mais

Melhor acesso aos dados de armas é crucial para compras mais rápidas do Pentágono – e perigoso para os modelos de negócios da indústria.

Neste canto sem sombra da cidade de Las Vegas, os militares dos EUA fazem alguns de seus mais importantes treinamentos de pilotos de combate em simuladores de alta tecnologia – um prédio para cada F-16s, F-35s e F-22s. Mas há um problema: o combate aéreo real não ocorre em ambientes organizados e específicos do fornecedor.…

Leia mais

5 melhores espiãs do mundo

Essas mulheres espiãs eram especialmente prevalentes no Executivo de Operações Especiais, uma rede de espiões e amadores remendados que devastou a Europa ocupada pelos alemães; O presidente Eisenhower mais tarde creditou à organização a reversão da sorte dos Aliados contra Hitler. Dezenas de mulheres operativas trabalharam para o S.O.E. Essas mulheres foram treinadas para manusear…

Leia mais

O que é inteligência contra ameaças cibernéticas?

Para realizar a caça às ameaças, é especialmente importante ter pelo menos um conhecimento básico dos principais conceitos de inteligência contra ameaças cibernéticas. Não é objetivo deste artigo mergulhar profundamente em questões complexas que envolvem as diferentes definições de inteligência e os múltiplos aspectos da teoria da inteligência. O objetivo é mostrar uma introdução ao…

Leia mais

Por que a ciência de dados é importante para a segurança?

A ciência de dados é extremamente importante para o futuro da cibersegurança por três motivos: primeiro, a segurança tem tudo a ver com dados. Quando buscamos detectar ameaças cibernéticas, estamos analisando dados na forma de arquivos, registros, pacotes de rede e outros artefatos. Tradicionalmente, os profissionais de segurança não usavam técnicas de ciência de dados…

Leia mais

7 livros sobre machine learning e cyber security

Há algum tempo o machine learning está em voga na mídia, nas empresas, e nas universidades, e vem sendo aplicado em muitas verticais, e na segurança da informação não poderia ser diferente. Resolvi listar 7 livros que conheço(não li todos) e que são avaliados com mais de 3 estrelas. 1 – Data Mining and Machine…

Leia mais

Vulnerabilidades antigas são difíceis de morrer: pesquisadores descobrem código de 20 anos no Windows Print Spooler

Todo sistema operacional Microsoft Windows possui um arquivo que gerencia comandos para imprimir documentos. É onipresente a ponto de passar despercebido. Mas quando os pesquisadores da empresa de segurança SafeBreach examinaram mais de perto o arquivo, que é chamado de Serviço de Spooler de Impressão, eles notaram que parte do código tem duas décadas. Uma…

Leia mais

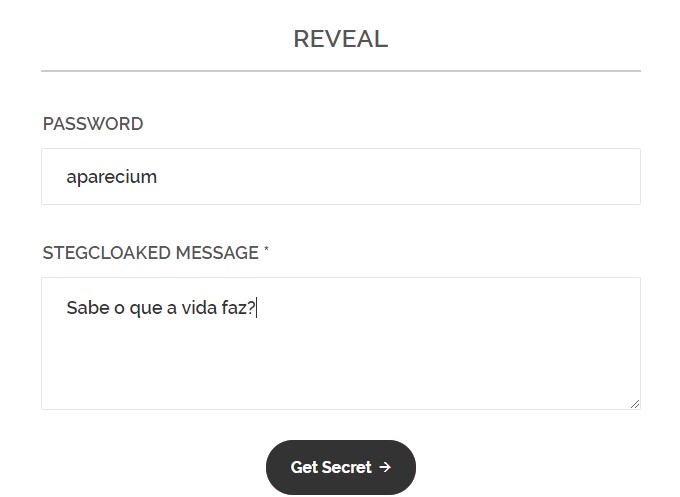

Como ocultar segredos em sequências de caracteres – Javascript

As vezes, o melhor esconderijo é o que está à vista. Se você fosse um espião em um país hostil, apenas enviar uma mensagem para o Brasil seria incriminador. Se essa mensagem fosse criptografada, provavelmente seria muito mais incriminadora e as coisas só piorariam quando você, o espião, se recusasse a descriptografar a mensagem para…

Leia mais

Comentários